1.ę²čį

įŲėŗ╦Ń╩Ū«ö(d©Īng)Ū░ėŗ╦ŃÖCŅI(l©½ng)ė“ūŅ×ķ¤ßķTĄ─å¢Ņ}ų«ę╗Ż¼┐╔ęį═©▀^ėŗ╦Ń┘Yį┤Ą─╠ōöM╗»╝╝ąg(sh©┤)Ż¼┤“ŲŲöĄ(sh©┤)ō■(j©┤)ųąą─Ę■äš(w©┤)Ų„Ą─╬’└ĒŽ▐ųŲŻ¼īŹ¼F(xi©żn)ÅŚąįĄ─┘Yį┤╠ß╣®Ż¼ęį╝░░┤ąĶĄ─ŲĮ┼_║═▄ø╝■Ę■äš(w©┤)ĪŻįŲėŗ╦ŃĄ─░l(f©Ī)š╣Ę¹║Žėŗ╦Ń╝╝ąg(sh©┤)╗∙ĄA(ch©│)╝▄śŗ(g©░u)╗»Ą─┤¾┌ģä▌Ż¼╩Ū└^ŠW(w©Żng)Ė±ėŗ╦ŃĪóĘ■äš(w©┤)ėŗ╦Ńų«║¾┼dŲĄ─ėųę╗▌å╝╝ąg(sh©┤)äō(chu©żng)ą┬║═«a(ch©Żn)śI(y©©)╗»¤ß│▒ĪŻ

įŲėŗ╦ŃĄ─ę╗éĆųžę¬æ¬(y©®ng)ė├ł÷Š░Š═╩Ūū└├µįŲĪŻ▀h│╠ū└├µĄ─╝╝ąg(sh©┤)ė╔üĒęčŠ├Ż¼Č°ū└├µįŲ╩ŪĮ³─ĻüĒ┼dŲĄ─īó▀h│╠ū└├µ┼cįŲėŗ╦Ń╝╝ąg(sh©┤)ŽÓĮY(ji©”)║ŽĄ─«a(ch©Żn)╬’ĪŻIBMī”Ųõū÷│÷Ą─Č©┴x×ķŻ║“┐╔ęį═©▀^╩▌┐═æ¶Č╦╗“š▀Ųõ╦¹╚╬║╬┼cŠW(w©Żng)Įj(lu©░)ŽÓ▀BĄ─įO(sh©©)éõüĒįLå¢┐ńŲĮ┼_Ą─æ¬(y©®ng)ė├│╠ą“Ż¼ęį╝░š¹éĆ┐═æ¶ū└├µ”ĪŻ═©▀^įŲėŗ╦ŃŲĮ┼_üĒ═ą╣▄ČÓéĆė├æ¶╗“æ¬(y©®ng)ė├Ą─╠ōöMÖCŻ¼▓╗═¼ŲĮ┼_Ž┬Ą─ė├æ¶ų„ÖC╗“š▀æ¬(y©®ng)ė├Ę■äš(w©┤)Ų„┐╔ęį▀Mę╗▓Į╣▓ŽĒįŲŲĮ┼_Ą─┘Yį┤Ż¼═¼Ģrų¦│ųė├æ¶═©▀^▀h│╠ū└├µį┌ŠĆįLå¢ĪŻ

ļSų°ŠW(w©Żng)Įj(lu©░)Ą─▓╗öÓ░l(f©Ī)š╣Ż¼╚╦éāėąŚl╝■▓╔ė├łDą╬╗»Ą─ĘĮ╩ĮüĒįLå¢▀h│╠Ą─┘Yį┤Ż¼ę“┤╦╩▌┐═æ¶Č╦Ą──Ż╩ĮŻ¼äé║▄įńŠ═ę²Ų┴╦蹊┐š▀Ą─ĻP(gu©Īn)ūóĪŻį┌─┐Ū░┤¾┴┐Ą─▀h│╠łDą╬╗»įLå¢ģf(xi©”)ūhųąŻ¼╬ó▄øĄ─RDPŻ¼ķ_į┤Ą─VNCŻ¼CitrixĄ─ICAģf(xi©”)ūh╩Ū─┐Ū░æ¬(y©®ng)ė├▒╚▌^ÅVĘ║Ą─ĪŻRDPģf(xi©”)ūhāH─▄ė├ė┌windowsŽĄĮy(t©»ng)ų«ķgĄ─▀h│╠▀BĮėŻ¼Ą½1inuxŽĄĮy(t©»ng)╔Žėąķ_į┤Ą─rdesktopīŹ¼F(xi©żn)Ż¼┐╔ęįū„×ķRDPĄ─┐═æ¶Č╦ĪŻVNCģf(xi©”)ūhät╩Ūķ_į┤Ą─Ż¼į┌Ė„ĘNŽĄĮy(t©»ng)╔ŽŠ∙─▄ē“╩╣ė├Ż¼Ą½ė╔ė┌é„╦═Ą─öĄ(sh©┤)ō■(j©┤)┴┐▒╚▌^┤¾Ż¼į┌ŠW(w©Żng)Įj(lu©░)║═ĮKČ╦╠Ä└Ē─▄┴”ėąŽ▐Ą─ŪķørŽ┬▒Ē¼F(xi©żn)▓╗╝čĪŻ

▒Š╬─īŹ¼F(xi©żn)┴╦ę╗éĆū└├µįŲĄ─░▓╚½įLå¢║═╣▓ŽĒ╣▄└ĒŽĄĮy(t©»ng)ĪŻŽÓ▒╚ė┌é„Įy(t©»ng)Ą─▀h│╠ū└├µįLå¢▄ø╝■Ż¼▒ŠŽĄĮy(t©»ng)Ė³╝ėūóųžė├æ¶ų«ķgĄ─ĻP(gu©Īn)ŽĄŻ¼▓╔ė├╠ōöMĮM┐ŚĄ─ĘĮ╩Įī”╦∙ėąĄ─ė├æ¶╝░┘Yį┤▀MąąĮM┐Ś╣▄└ĒĪŻ═¼Ģr═©▀^VPNĄ╚╝╝ąg(sh©┤)┼cRDP▀h│╠įL墎ÓĮY(ji©”)║ŽŻ¼┤_▒ŻįLå¢Ą─░▓╚½ąįĪŻ╠ōöMĮM┐ŚŻ¼╩Ū═©▀^╠ōöMĄ─ą┼ŽóüĒĮM┐Ś╚╦╗“Ųõ╦¹┘Yį┤ų«ķgĄ─ĻP(gu©Īn)ŽĄĪŻį┌įŲėŗ╦ŃųąŻ¼ļx▓╗ķ_Ė„éĆė├æ¶ų«ķgĄ─ĻP(gu©Īn)ŽĄŻ¼ę▓ļx▓╗ķ_╚╦ī”┘Yį┤Ą─š╝ėą║═╣▓ŽĒĪŻę“┤╦į┌įŲėŗ╦Ńųą▓╔ė├╠ōöMĮM┐ŚĄ─ą╬╩ĮüĒĮM┐Śė├æ¶ĻP(gu©Īn)ŽĄ╩Ūę╗ĘNėąą¦Ą─ćLįćĪŻ

▒Š╬─Ą┌2╣Ø(ji©”)ķ_╩╝ĮķĮB╠ōöMĮM┐ŚĄ─šJ(r©©n)ūC┼c╣▄└ĒŻ¼Ą┌3š┬×ķ╗∙ė┌╠ōöMĮM┐ŚĄ─ū└├µįŲųą╠ōöMÖCĄ─╣▄└Ē║═╣▓ŽĒÖCųŲ蹊┐Ż¼Ą┌4š┬ĻU╩÷╠ōöMÖCĄ─░▓╚½įLå¢ÖCųŲŻ¼Ą┌5š┬╩ŪŽĄĮy(t©»ng)Ą─īŹ¼F(xi©żn)ęį╝░╩╣ė├░Ė└²ĪŻ

2.╠ōöMĮM┐ŚšJ(r©©n)ūC┼c╣▄└Ē

╠ōöMĮM┐Ś(Virual Organization)Ż¼ėųĘQ╠ōöM╔ńģ^(q©▒)(Virtual Community)Ż¼┐╔ęįČ©┴x×ķę╗╚║ų„ę¬ĮÕė╔ėŗ╦ŃÖCŠW(w©Żng)Įj(lu©░)▒╦┤╦£Ž═©Ą─╚╦éāŻ¼╦¹éā▒╦┤╦ėą─│ĘN│╠Č╚Ą─šJ(r©©n)ūRĪóĘųŽĒ─│ĘN│╠Č╚Ą─ų¬ūR║═ą┼ŽóĪóį┌║▄┤¾│╠Č╚╔Ž╚ń═¼ī”┤²┼¾ėč░Ń▒╦┤╦ĻP(gu©Īn)æčŻ¼Å─Č°╦∙ą╬│╔Ą─łF¾wĪŻ

╠ōöMĮM┐ŚōĒėą▓╗═¼ė┌¼F(xi©żn)īŹ╔ńģ^(q©▒)Ą─¬Ü╠žī┘ąįŻ║

│¼Ģr┐šąįŻ║╠ōöMĮM┐Ś▓╗╩▄╬’└Ē╔ŽŠÓļxĄ─Ž▐ųŲŻ¼ĄžŪ“ā╔Č╦Ą─ā╔éĆ╚╦ę▓┐╔ęį═©▀^╠ōöMĮM┐Ś▀MąąĮ╗┴„ĪŻĢrķg╔Žę▓═¼śė▓╗╩▄Ž▐ųŲŻ¼─Ń╦∙░l(f©Ī)▒ĒĄ─ę╗ŠõįÆ╗“╩Ūę╗éĆ▓┘ū„Ż¼┐╔─▄Ģ■į┌Äū╠ņ║¾▒╗Ųõ╦¹╚╦┐┤ĄĮ▓óū„│÷╗žæ¬(y©®ng)ĪŻ

─õ├¹ąįŻ║į┌╠ōöMĮM┐Śųą├┐éĆ╚╦Č╝ų╗ėąę╗éĆĘ¹╠¢ĪŻ─Ń┐╔ęįļSęŌ▀x╚Ī─ŃĄ─├¹ūųŻ¼ė╔ė┌▓╗─▄┐┤ĄĮī”ĘĮĄ─šµ├µ─┐Ż¼é„Įy(t©»ng)Ą─ąįäeŻ¼─Ļ²gŻ¼ŽÓ├▓Ż¼Č╝į┌╠ōöMĮM┐Ś└’▓╗į┘ųžę¬ĪŻ

╚║¾w┴„äėŅlĘ▒Ż║į┌╠ōöMĮM┐ŚųąŻ¼╚╦ļHĻP(gu©Īn)ŽĄ▌^×ķ╦╔╔óŻ¼╚║¾w┴„äėŅlĘ▒Ż¼┤¾╝ę┐╔─▄Ģ■▒╗─│éĆĮM┐ŚĄ─╚╦ÜŌ╦∙╬³ę²Č°╝ė╚ļę╗éĆĮM┐ŚĪŻ

2.1 │╔åT╔ĒĘ▌šJ(r©©n)ūC

╠ōöMĮM┐ŚĄ─╣▄└Ē╗∙ė┌ė├æ¶╔ĒĘ▌šJ(r©©n)ūC║═öĄ(sh©┤)ō■(j©┤)ÄņĄ─▓ķįā┼cĖ³ą┬ĪŻī”┤╦╬ęéā▓╔ė├┴╦ŽÓī”▒╚▌^│╔╩ņĄ─šJ(r©©n)ūCÖCųŲ║═öĄ(sh©┤)ō■(j©┤)Äņ╣▄└Ē▄ø╝■Ż¼ęį▒ŻūCŽĄĮy(t©»ng)Ą─░▓╚½ąį║═┐╔┐┐ąįĪŻ

╔ĒĘ▌šJ(r©©n)ūC╗∙ė┌öĄ(sh©┤)ūųūCĢ°PKIÖCųŲĪŻPKI(PubliCKey Infrastructure)╝┤“╣½ĶĆ╗∙ĄA(ch©│)įO(sh©©)╩®”Ż¼“╩Ūę╗ĘNū±čŁ╝╚Č©ś╦(bi©Īo)£╩(zh©│n)Ą─├▄ĶĆ╣▄└ĒŲĮ┼_Ż¼╦³─▄ē“×ķ╦∙ėąŠW(w©Żng)Įj(lu©░)æ¬(y©®ng)ė├╠ß╣®╝ė├▄║═öĄ(sh©┤)ūų║×├¹Ą╚├▄┤aĘ■äš(w©┤)╝░╦∙▒žąĶĄ─├▄ĶĆ║═ūCĢ°╣▄└Ē¾wŽĄŻ¼║åå╬üĒšfŻ¼PKIŠ═╩Ū└¹ė├╣½ĶĆ└Ēšō║═╝╝ąg(sh©┤)Į©┴óĄ─╠ß╣®░▓╚½Ę■äš(w©┤)Ą─╗∙ĄA(ch©│)įO(sh©©)╩®ĪŻ”

PKIį╩įSė├涎Ó╗ź“×ūCĖ„ūį╩╣ė├Ą─Īóė╔šJ(r©©n)ūCųąą─ŅC░l(f©Ī)Ą─öĄ(sh©┤)ūųūCĢ°Ż¼Å─Č°┤_šJ(r©©n)ī”ĘĮ╔ĒĘ▌▓óĮ©┴ó╝ė├▄┐╔ą┼Ą─▀BĮėĪŻ

2.2 ĮM┐Ś╣▄└Ē

╠ōöMĮM┐ŚĄ─╣▄└Ēų„ę¬═©▀^╠ōöMĮM┐ŚĄ─ųąą─Ę■äš(w©┤)Ų„īŹ¼F(xi©żn)ĪŻųąą─Ę■äš(w©┤)Ų„į┌š¹éĆŽĄĮy(t©»ng)ųąŲ┴╦║╦ą─Ą─ū„ė├Ż¼žō(f©┤)ž¤(z©”)┴╦╦∙ėąė├æ¶║═┘Yį┤ą┼ŽóĄ─┤µā”Ż¼ęį╝░ė├æ¶å¢Ż¼ė├æ¶┼c┘Yį┤å¢Ą─ą┼ŽóĮ╗╗źĪŻ╦³ų„ę¬ė╔ā╔▓┐Ęų│╠ą“ĮM│╔Ż║ę╗╩ŪĄ╚┤²ė├æ¶é„╦═ą┼Žó▓ó╠Ä└ĒŻ¼Č■╩Ū░l(f©Ī)╦═šłŪ¾ĄĮĘ■äš(w©┤)╠ß╣®╔╠ĪŻį┌╬ęéāĄ─╠ōöMÖC▀h│╠įLå¢Ą─æ¬(y©®ng)ė├ųąŻ¼Ę■äš(w©┤)╠ß╣®╔╠Š═╩Ū╠ōöMÖCĄ─╣▄└ĒČ╦ĪŻ

Įė╩▄ė├æ¶Ą─ą┼ŽóČ╦Ż¼Ę■äš(w©┤)Ų„Įė╩▄ĄĮ┐═æ¶Č╦░l(f©Ī)╦═Ą─šłŪ¾║¾Ż¼╚į╚╗╩ŪĘų×ķā╔ĘNŪķørŻ¼ę╗ĘN╩Ū╠ōöMĮM┐Ś▓┘ū„├³┴ŅŻ¼┴Ēę╗ĘN╩Ū╠ōöMÖCŽÓĻP(gu©Īn)▓┘ū„├³┴ŅĪŻ

ī”ė┌╠ōöMĮM┐Ś▓┘ū„├³┴ŅŻ¼ų„ę¬░³└©äō(chu©żng)Į©╠ōöMĮM┐ŚŻ¼äh│²╠ōöMĮM┐ŚŻ¼╔Ļšł╝ė╚ļŻ¼┼·£╩(zh©│n)│╔åT╝ė╚ļŻ¼Å─ĮM┐Śųąäh│²│╔åTĄ╚ĪŻ▀@▓┐Ęų├³┴Ņ║═▀ē▌ŗ╩Ū╗∙ė┌╠ōöMĮM┐ŚĄ─Ę■äš(w©┤)═©ė├Ą─ĪŻ

3.╠ōöMÖC╣▄└Ē┼c╣▓ŽĒÖCųŲ

╗∙ė┌╠ōöMĮM┐ŚĄ─│╔åTšJ(r©©n)ūC║═╣▄└ĒŻ¼┐╔ęįīŹ¼F(xi©żn)ū└├µįŲųą╠ōöMÖCĄ─╣▄└Ē┼c╣▓ŽĒĪŻŽ┬├µĘųäeĮķĮBū└├µįŲæ¬(y©®ng)ė├ųąė├æ¶Ą─ÄūĘNų„꬚łŪ¾ŪķørĪŻ

3.1 ą┬Į©╠ōöMÖC

į┌╬ęéāĄ─ŽĄĮy(t©»ng)ųąŻ¼═¼ę╗éĆ╠ōöMĮM┐Śā╚(n©©i)▓┐┐╔ęį╔ŅČ╚╣▓ŽĒ┘Yį┤Ż¼ę“┤╦╠ōöMÖCį┌╠ōöMĮM┐Śā╚(n©©i)╩Ū┐╔ęį╣▓ŽĒĄ─ĪŻČ°ę╗éĆė├æ¶┐╔ęį╝ė╚ļČÓéĆ╠ōöMĮM┐ŚŻ¼▓ó╩╣ė├▀@ÄūéĆ╠ōöMĮM┐ŚųąĄ─╠ōöMÖCĪŻę“┤╦ė├æ¶į┌ę¬Ū¾ą┬Į©╠ōöMÖCĄ─Ģr║“▒žĒÜųĖČ©īóįō╠ōöMÖC╣▓ŽĒė┌──ę╗éĆ╠ōöMĮM┐Śā╚(n©©i)ĪŻį┌┐═æ¶Č╦Ą─įO(sh©©)ėŗųąŻ¼ė├æ¶┤╦Ģr░l(f©Ī)╦═Ą─ą┼Žó░³└©Ż║

╩┬╝■Ż║CreateVM(äō(chu©żng)Į©╠ōöMÖC)╠ōöMĮM┐Ś├¹ĘQŻ║VoNameįO(sh©©)ėŗ╠ōöMÖC├¹ĘQŻ║VmNameĪŻ

äō(chu©żng)Į©╠ōöMÖCĄ─┴„│╠░³└©Ż║(1)Öz▓ķė├æ¶╔ĒĘ▌Ż╗(2)Öz▓ķ╠ōöMĮM┐Ś╝┤┤_šJ(r©©n)ÖÓ(qu©ón)Ž▐Ż╗(3)▓ķšę┐╔ė├Ą─╠ōöMÖC╠ß╣®Č╦Ż║(4)Ž“╠ōöMÖC╠ß╣®Č╦╠ßĮ╗šłŪ¾Ż╗(5)Ž“öĄ(sh©┤)ō■(j©┤)Äņųą╠Ē╝ėėøõøĪŻ

3.2ķ_åó╠ōöMÖC

į┌┐═æ¶Č╦Ą─įO(sh©©)ėŗųąŻ¼ķ_åó╠ōöMÖC░l(f©Ī)╦═Ą─ą┼Žó░³└©Ż║

╩┬╝■Ż║OpenVm╠ōöMÖC├¹ĘQŻ║VmName

į┌äō(chu©żng)Į©╠ōöMÖCĄ─Ģr║“Ż¼╠ōöMÖC├¹ĘQŠ═ęčĮø(j©®ng)┤_Č©┴╦Ż¼Č°Ūę╩Ū╬©ę╗Ą─Ż¼ę“┤╦ė├æ¶ų╗ąĶę¬ųĖČ©╠ōöMÖCĄ─├¹ĘQŠ═┐╔ęį┴╦ĪŻ

Ę■äš(w©┤)Ų„į┌Įė╩šĄĮųĖ┴Ņų«║¾Ż¼▀MąąęįŽ┬▓Į¾EĪŻ

(1)Öz▓ķė├æ¶╔ĒĘ▌Ż╗(2)į┌öĄ(sh©┤)ō■(j©┤)Äņųą▓ķįāė├æ¶╦∙į┌Ą─╠ōöMĮM┐ŚŻ╗(3)šęĄĮė├æ¶╦∙šłŪ¾Ą─╠ōöMÖCŻ¼╬┤╩┌ÖÓ(qu©ón)Ą─╠ōöMÖCät¤oĘ©▓ķįāĄĮŻ║(4)Ž“╠ōöMÖC╠ß╣®Č╦╠ßĮ╗šłŪ¾Ż╗(5)īó╠ōöMÖCįLå¢ą┼ŽóĘĄ╗žĮoė├æ¶ĪŻ

3.3 ĻP(gu©Īn)ķ](ą▌├▀)╠ōöMÖC

ĻP(gu©Īn)ķ]╠ōöMÖC╩Ū▒╚▌^║åå╬Ą─ę╗éĆ▓Į¾EŻ¼╗∙▒Š┼cķ_åó╠ōöMÖCŽÓ═¼ĪŻų╗▓╗▀^░l(f©Ī)╦═Ą─ųĖ┴Ņ╩ŪŻ║

╩┬╝■Ż║CloseVm(SleepVm) ╠ōöMÖC├¹ĘQŻ║VmNameŲõ║¾Ą─▓┘ū„┼cķ_åó╠ōöMÖC╗∙▒Šī”æ¬(y©®ng)ĪŻ

4.╠ōöMÖC░▓╚½▀h│╠įLå¢

╬ęéā╩╣ė├VirtualBox╠ß╣®╠ōöMÖCų¦│ųŻ¼═¼ĢrVirtualBox╠ōöMÖC▒Š╔Ēų¦│ųķ_åóRDP▀h│╠ū└├µĄ─╣”─▄Ż¼╬ęéāš²╩Ū└¹ė├▀@éĆ╠žąį▀Mąą╠ōöMÖCĄ─▀h│╠įLå¢ĪŻį┌Ę■äš(w©┤)Č╦Ż¼ķ_åó╠ōöMÖCĢr╩╣ė├VBoxHeadless├³┴ŅŻ¼Š═┐╔ęįūī╠ōöMÖCį┌║¾┼_┤“ķ_Ż¼▓óŪęį┌╦▐ų„ÖCųąĄ──│ę╗éĆČ╦┐┌ķ_åó╗∙ė┌TCPģf(xi©”)ūhĄ─RDPnEäš(w©┤)ĪŻ

į┌┐═æ¶Č╦┐╔ęį╩╣ė├rdesktopĪŻ├³┴ŅüĒ▀h│╠įLå¢įō╠ōöMÖCĪŻ╚╗Č°Ż¼VirtualBoxųąĄ─RDPģf(xi©”)ūhāHėą▓╗▀MąąšJ(r©©n)ūC║═▀Mąą║åå╬šJ(r©©n)ūCā╔ĘNĘĮ╩ĮüĒ┐žųŲĮKČ╦Ą─▀BĮėŻ¼Å─░▓╚½įLå¢Ą─ĮŪČ╚üĒųv▀@╩Ū▀h▀h▓╗ē“Ą─ĪŻę“┤╦Ż¼╬ęéā╩╣ė├┴╦VPNüĒ▒ŻūCįLå¢Ą─░▓╚½ąį║═╬©ę╗ąįĪŻ

VPN(Virtual Private Network)Ż¼╝┤╠ōöMīŻė├ŠW(w©Żng)Įj(lu©░)ĪŻ─┐Ū░ĮMĮ©VPN╠ōöMīŻė├ŠW(w©Żng)ų„ę¬ę└┐┐╦─ĒŚ╝╝ąg(sh©┤)üĒ▒ŻūC░▓╚½Ż║╦ĒĄ└╝╝ąg(sh©┤)Īó╝ėĮŌ├▄╝╝ąg(sh©┤)Īó├▄ĶĆ╣▄└Ē╝╝ąg(sh©┤)║═╔ĒĘ▌šJ(r©©n)ūC╝╝ąg(sh©┤)ĪŻį┌▒Š╣żū„ųąŻ¼╬ęéāė├OpenVPNī”ūCĢ°Ą─“×ūC╣”─▄ĪŻ

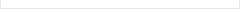

š¹éĆŽĄĮy(t©»ng)Ęų×ķ┐═æ¶Č╦║═Ę■äš(w©┤)Ų„Č╦Ż¼ą¦╣¹╚ńłD1╦∙╩ŠĪŻį┌łD1ųąŻ¼┐═æ¶Č╦ųĖĄ─╩Ū▀h│╠įLå¢╩╣ė├Ą─’@╩ŠĮKČ╦Ż¼Ę■äš(w©┤)Ų„Č╦ųĖĄ─╩Ū╠ōöMÖC╠ß╣®ū└├µįŲČ╦ĪŻĘ■äš(w©┤)Ų„į┌įŲėŗ╦Ńųą┐╔ęį╩Ū╠ß╣®╠ōöM┘Yį┤Ą─Ę■äš(w©┤)Ų„╝»╚║Ż¼į┌╠ōöMĮM┐Śā╚(n©©i)├┐╬╗╠ß╣®╠ōöMÖC╣▓ŽĒĄ─│╔åTČ╝┐╔ęįū„×ķĘ■äš(w©┤)Ų„ĪŻė╔ė┌VirtualBoxĄ─įLå¢─Ż╩Į╩Ūų„ÖCĄ─ė“├¹(╗“IP)╝ė╔Ž▒╗įLå¢╠ōöMÖCš╝ė├Ą─ų„ÖCČ╦┐┌Ż¼╠ōöMÖCįLå¢ÖÓ(qu©ón)Ž▐Ą─┐žųŲŠ═┐╔ęį║å╗»×ķī”Ę■äš(w©┤)Ų„Č╦┐┌įLå¢Ą─┐žųŲĪŻ

łD1 Ę└╗ē”║═╩┌ÖÓ(qu©ón)▀h│╠įLå¢īŹ¼F(xi©żn)

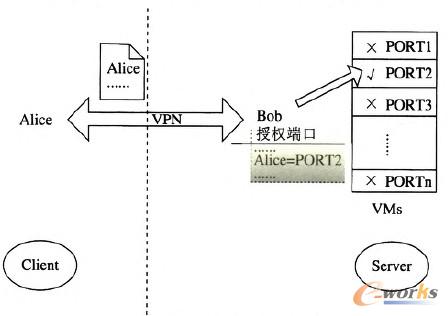

Ę└╗ē”ķ_åó║¾Ż¼╦∙ėą╠ōöMÖC╦∙š╝ė├Ą─Č╦┐┌Č╝▒╗▒ŻūoŻ¼▓╗─▄▒╗įLå¢ĪŻ╚ń║╬ķ_åó─│Č╦┐┌Ą─įLå¢ÖÓ(qu©ón)Ž▐Ż¼▀@ąĶę¬OpenVPNĄ─┼õ║ŽĪŻ

╩ūŽ╚į┌Ę■äš(w©┤)Ų„╔Ž░▓čbOpenVPNŻ¼╩╣ė├OpenVPN▀Mąą╔ĒĘ▌“×ūCąĶę¬CAĄ─╣½ĶĆ║═CAŅC░l(f©Ī)Įoė├æ¶Ą─ūCĢ°Ż¼į┌┼õų├╬─╝■ųąįO(sh©©)ų├╣½ĶĆūCĢ°Ą─įLå¢┬ĘÅĮĪŻOpenVPN┼õų├═Ļ«ģ║¾ķ_åóOpenVPNĘ■äš(w©┤)Ż¼┐═æ¶Č╦Š═┐╔ęį┼cĘ■äš(w©┤)Ų„Č╦Į©┴ó░▓╚½▀BĮėĪŻ

ąĶę¬ūóęŌĄ─╩ŪŻ¼▓ó▓╗╩Ū╦∙ėąĄ─ūCĢ°“×ūC═©▀^Š═─▄½@Ą├Č╦┐┌įLå¢ÖÓ(qu©ón)Ž▐Ż¼ūCĢ°“×ūC═©▀^ų╗─▄šf├„ī”ĘĮ┼cūį╝║üĒūį═¼ę╗éĆĮM┐ŚŻ¼▀@└’ąĶę¬į÷╝ėė├æ¶įLå¢Č╦┐┌Ą─ÖÓ(qu©ón)Ž▐ĪŻūx╚ĪūCĢ°║¾½@Ą├ūCĢ°CN(Common Name)Ż¼╩╣ė├CN=PORTĄ─Ė±╩Į╠Ē╝ė╩╣ė├ÖÓ(qu©ón)Ž▐Ż¼╚ń╩┌ÖÓ(qu©ón)│╔åTA1iceČ╦┐┌3399Ą─įLå¢ÖÓ(qu©ón)Ž▐Ż¼Š═┐╔ęįį┌/etc/openvpn/clientsŻ«rc╠Ē╝ėA1ice=3399ĪŻ

łD2 įŲĘ■äš(w©┤)Ų„Č╦┴„│╠łD

5.ŽĄĮy(t©»ng)īŹ¼F(xi©żn)┼c╩╣ė├░Ė└²

5.1 ╠ōöMÖC╣▄└Ē┼c╣▓ŽĒ

┐═æ¶Č╦─┐Ū░▓╔ė├├³┴ŅąąĄ─ĘĮ╩Į┼c╠ōöMĮM┐ŚĘ■äš(w©┤)Ų„Į╗╗źĪŻ┐┤ę╗Ž┬ČÓéĆė├æ¶į┌╠ōöMĮM┐ŚĄ─╣▄└Ēų«Ž┬Ą─ę╗ą®╠žąįĪŻ

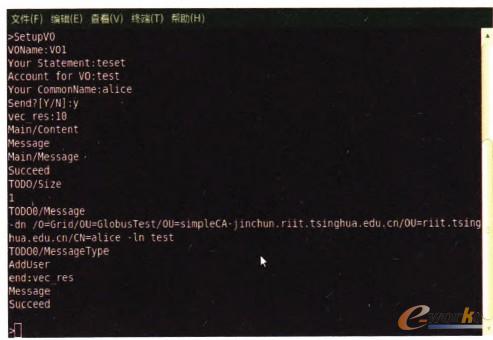

╚ńłD3╦∙╩ŠŻ¼ė├æ¶alice╩ūŽ╚╩╣ė├setupVOäō(chu©żng)Į©ę╗éĆ╠ōöMĮM┐ŚŻ¼├¹ĘQ×ķV01Ż¼▓óŪę×ķŲõ╠Ē╝ė┴╦ę╗éĆ╠ōöMÖCalice_1ĪŻ

łD3 ė├æ¶aliceäō(chu©żng)Į©╠ōöMĮM┐Ś┼c╠ōöMÖC

ė├æ¶aliceŠ═┐╔ęį│╔╣”įLå¢╠ōöMÖCalice_1▓óŪę┤“ķ_▀h│╠ū└├µ▀Mąą╩╣ė├ĪŻ

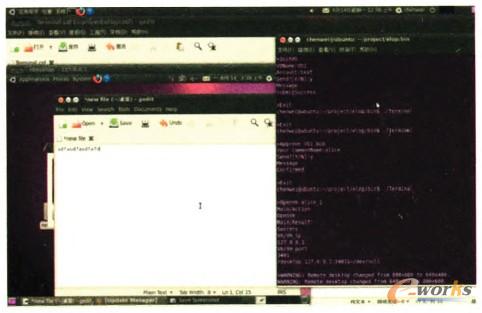

╬ęéā▒Ż┴¶aliceĮ©┴óĄ─╠ōöMĮM┐ŚŻ¼╚╗║¾╩╣ė├┴Ēę╗éĆė├æ¶bobĄŪĻæ┐═æ¶Č╦Ż¼╩ūŽ╚╦¹ćLįć┤“ķ_aliceĮ©┴óĄ─╠ōöMÖCŻ¼ŽĄĮy(t©»ng)īóĢ■ĘĄ╗žÕeš`ą┼ŽóŻ¼ę“×ķbob▓╗ī┘ė┌aliceĮ©┴óĄ──ŪéĆ╠ōöMĮM┐ŚŻ¼¤oĘ©╩╣ė├įō╠ōöMÖCĪŻŽĄĮy(t©»ng)Õeš`ą┼ŽóųĖ│÷ė├æ¶bob║═aliceäō(chu©żng)Į©Ą─╠ōöMÖCalice-l▓╗ī┘ė┌═¼ę╗éĆV0Ż¼ę“┤╦įLå¢▓╗│╔╣”ĪŻ╠ōöMĮM┐ŚĄ─╣▄└ĒŲĄĮ┴╦┘Yį┤║═ė├æ¶ų«ķgĄ─╚½ŠųÖÓ(qu©ón)Ž▐╣▄└ĒĄ─ū„ė├ĪŻ

Bob┤╦Ģr╔Ļšł╝ė╚ļV01Ż¼╠ßĮ╗╔Ļšł║¾╩╣ė├aliceĄŪõø┼·£╩(zh©│n)įō╔Ļšł(ę“×ķalice╩ŪV01Ą─╣▄└ĒåT)Ż¼į┘┤╬ė├bobĄŪõøŻ¼┤╦ĢrbobęčĮø(j©®ng)╩ŪVOlĮM┐ŚųąĄ─š²╩Į│╔åTŻ¼į┘┤╬ćLįćķ_åó╠ōöMÖCät┐╔ęį│╔╣”Ż¼╚ńłD4ĪŻ

łD4 ė├æ¶bob╝ė╚ļV01║¾│╔╣”įLå¢╠ōöMÖCalice_1▓óŪę┤“ķ_▀h│╠ū└├µ

╔Ž╩÷īŹ“ךf├„Ż¼į┌╠ōöMĮM┐ŚĄ─╣▄└ĒŽ┬Ż¼ė├æ¶┐╔ęįäō(chu©żng)Į©Ż¼ķ_åó╠ōöMÖCŻ¼▓ó▀xō±į┌╩▓├┤ŪķørŽ┬╣▓ŽĒįō╠ōöMÖCĪŻīŹ¼F(xi©żn)┴╦į┌ė├æ¶ķg┘Yį┤Ą─╔ŅČ╚╣▓ŽĒĪŻ

5.2 ╠ōöMÖC░▓╚½įLå¢

ė╔ė┌VirtualBoxųąĄ─╔ĒĘ▌šJ(r©©n)ūC╩«Ęų║åå╬Ż¼Č°Ųõ╣┘ĘĮ╬─Önę▓Į©ūhīó┤╦šJ(r©©n)ūCāHāHū„×ķįćė├Ą─šJ(r©©n)ūCĘĮ╩ĮĪŻę“┤╦╬ęéāįO(sh©©)ų├į┌VirtualBoxųąī”ė├æ¶╔ĒĘ▌▓╗šJ(r©©n)ūCŻ¼Č°╚ń║╬┤_▒Ż░▓╚½įLå¢ė╔VPNüĒ┐žųŲĪŻ

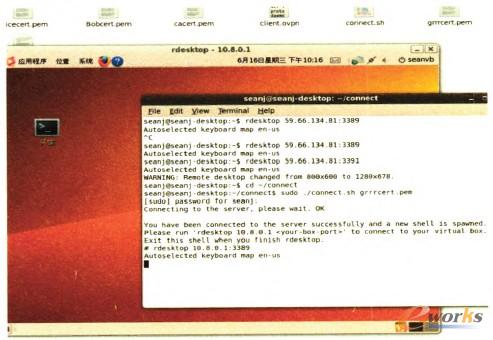

╬ęéāį┌Ę■äš(w©┤)Ų„Č╦ķ_åóā╔┼_╠ōöMÖCŻ¼▓┘ū„ŽĄĮy(t©»ng)Ęųäe×ķWindows XP║═UbuntuŻ¼š╝ė├ų„ÖCČ╦┐┌Ęųäe×ķ3389║═3391ĪŻ╚╗║¾ķ_åóĘ└╗ē”SHOpenVPNĘ■äš(w©┤)Ż¼Ą╚┤²┐═æ¶Č╦Ą─▀BĮėĪŻ

łD5 ╩╣ė├╩┌ÖÓ(qu©ón)ūCĢ°įLå¢╠ōöMÖC

┐═æ¶Č╦╩╣ė├CAĘ■äš(w©┤)Ų„ŅC░l(f©Ī)Ą─ūCĢ°╚ź▀BĮė╠ōöMĮM┐ŚĘ■äš(w©┤)Ų„Ż¼╚ń╣¹Ę■äš(w©┤)Ų„Ą─Č╦┐┌įLå¢┐žųŲ▓▀┬į└’╩┌ÖÓ(qu©ón)įōė├æ¶╩╣ė├─│Č╦┐┌Ż¼ät┐╔ęįįLå¢įōČ╦┐┌Ż¼╝┤┐╔ęį▀h│╠┐žųŲįōČ╦┐┌Ą─╠ōöMÖCĪŻ

▒Š└²ųąĘ■äš(w©┤)Ų„×ķūCĢ°grrrcertŻ«pem╩┌ÖÓ(qu©ón)┴╦Č╦┐┌3389║═93391Ż¼╦∙ęį┐╔ęį╩╣ė├rdesktop▀BĮė10.8.0.1Ą─3389Č╦┐┌ĪŻ┐═æ¶Č╦┼cĘ■äš(w©┤)Ų„ų„ÖCų«ķgĮ©┴óĄ─░▓╚½═©Ą└Ż¼Ę■äš(w©┤)Ų„Č╦▒╗Č©┴x×ķ10.8.0.1▀@ę╗╠ōöMIPŻ¼╩╣ė├Ę■äš(w©┤)Ų„šµīŹIP▀BĮėät▒╗Ę└╗ē”Š▄Į^ĪŻ

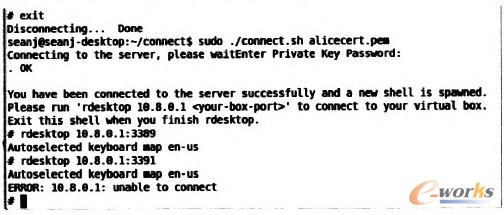

╚ńłD6╦∙╩ŠŻ¼Ę■äš(w©┤)Ų„×ķalicecertŻ«pem╩┌ėĶ3389Č╦┐┌Ą─╩╣ė├ÖÓ(qu©ón)Ž▐Ż¼alicecertŻ«pem┐╔ęįš²│ŻįLå¢įōČ╦┐┌Ą─╠ōöMÖCŻ¼Ą½╩Ūī”ė┌╬┤╩┌ÖÓ(qu©ón)Ą─3391Č╦┐┌ätĢ■▒╗Ę■äš(w©┤)Ų„Š▄Į^Ż¼▒M╣▄┤╦Ģr3391Č╦┐┌ęčĮø(j©®ng)×ķė├æ¶grrrcertŻ«pemķ_Ę┼ĪŻ

łD6 ╩╣ė├ūCĢ°įLå¢╬┤╩┌ÖÓ(qu©ón)Ą─╠ōöMÖC▓╗│╔╣”

ų┴┤╦┐╔ęį░l(f©Ī)¼F(xi©żn)Ż¼╩╣ė├Ę└╗ē”║═OpenVPN╩╣╠ōöMÖCĄ─╣▓ŽĒ░▓╚½║═┐╔┐┐Ż¼╝┤┐žųŲ┴╦įLå¢ÖÓ(qu©ón)Ž▐Ż¼ėų▒ŻūC┴╦öĄ(sh©┤)ō■(j©┤)é„╦═Ą─░▓╚½ĪŻ

6.┐éĮY(ji©”)

▒Š╣żū„▀x╚Ī┴╦▀h│╠╠ōöMÖCįLå¢▀@ę╗įŲėŗ╦ŃųąĄ─ĻP(gu©Īn)µIå¢Ņ}üĒ▀MąąčąŠ┐ĪŻ╠ōöMĮM┐Ś╩Ūį┌╠ōöMŁh(hu©ón)Š│Ž┬ī”ė├æ¶ĻP(gu©Īn)ŽĄĄ─ę╗ĘN─ŻöMŻ¼┐╔ęį║▄║├Ą─Į©┴óė├æ¶ų«ķgöĄ(sh©┤)ō■(j©┤)Ż¼┘Yį┤╣▓ŽĒÖCųŲŻ¼▓óŪęŠ▀ėą┴╝║├Ą─┐╔öUš╣ąįĪŻį┌╠ōöMĮM┐ŚĄ─╗∙ĄA(ch©│)╔ŽŻ¼╬ęéāīŹ¼F(xi©żn)┴╦╠ōöMÖCĄ─▀h│╠╔ĻšłĪóįLå¢ĪóĻP(gu©Īn)ķ]Īó╣▓ŽĒĄ╚╣”─▄Ż¼╩Ūßśī”╠ōöMĮM┐Śæ¬(y©®ng)ė├Ą─ę╗éĆöUš╣Ż¼ę▓╩Ū╬┤üĒįŲėŗ╦Ń╠ōöM╗»╣▄└ĒĄ─ųžę¬ĘĮŽ“ĪŻį┌╠ōöMÖC▀h│╠įLå¢ųąŻ¼░▓╚½ąį╩Ūę╗éĆųžę¬Ą─å¢Ņ}Ż¼╬ęéā▓╔ė├VPN▀@śėę╗ĘN│╔╩ņĄ─ģf(xi©”)ūhüĒ┤_▒ŻįLå¢Ą─░▓╚½Ż¼Š▀ėąĖ³║├Ą─┐╔┐┐ąį║═┐╔ęŲų▓ąįĪŻ

▒Š╣żū„╬┤üĒŠ▀ėąÅVķ¤Ą─æ¬(y©®ng)ė├Ū░Š░Ż¼▒╚╚ńįŲųŲįņ╩Ū╬┤üĒ├µŽ“Ę■äš(w©┤)Ą─ŠW(w©Żng)Įj(lu©░)╗»ųŲįņą┬─Ż╩ĮŻ¼į┌įŲųŲįņæ¬(y©®ng)ė├ųąŻ¼ųŲįņśI(y©©)Ą─Ę┬šµ║═įO(sh©©)ėŗąĶę¬╠ž╩ŌĄ─▄ø╝■║═║Ż┴┐Ą─ėŗ╦Ń┘Yį┤ū÷ų¦│ųŻ¼įŲėŗ╦Ń╩Ū└ĒŽļĄ──Ż╩ĮĪŻ╬┤üĒ╣żū„īóų„ę¬╝»ųąį┌┼cŠ▀¾wųŲįņśI(y©©)æ¬(y©®ng)ė├Ą─╝»│╔ĪŻ

║╦ą─ĻP(gu©Īn)ūóŻ║═ž▓ĮERPŽĄĮy(t©»ng)ŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śI(y©©)äš(w©┤)ŅI(l©½ng)ė“ĪóąąśI(y©©)æ¬(y©®ng)ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śI(y©©)äš(w©┤)╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬(y©®ng)µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśI(y©©)äš(w©┤)ŅI(l©½ng)ė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śI(y©©)ĻP(gu©Īn)ūóERP╣▄└ĒŽĄĮy(t©»ng)Ą─║╦ą─ŅI(l©½ng)ė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śI(y©©)ą┼Žó╗»Į©įO(sh©©)╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D(zhu©Żn)▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠW(w©Żng)http://www.lukmueng.com/

▒Š╬─ś╦(bi©Īo)Ņ}Ż║╗∙ė┌╠ōöMĮM┐ŚĄ─ū└├µįŲ░▓╚½įLå¢┼c╣▓ŽĒÖCųŲ蹊┐

▒Š╬─ŠW(w©Żng)ųĘŻ║http://www.lukmueng.com/html/support/11121812490.html